电子商务网站建设的简要任务执行书搜索平台

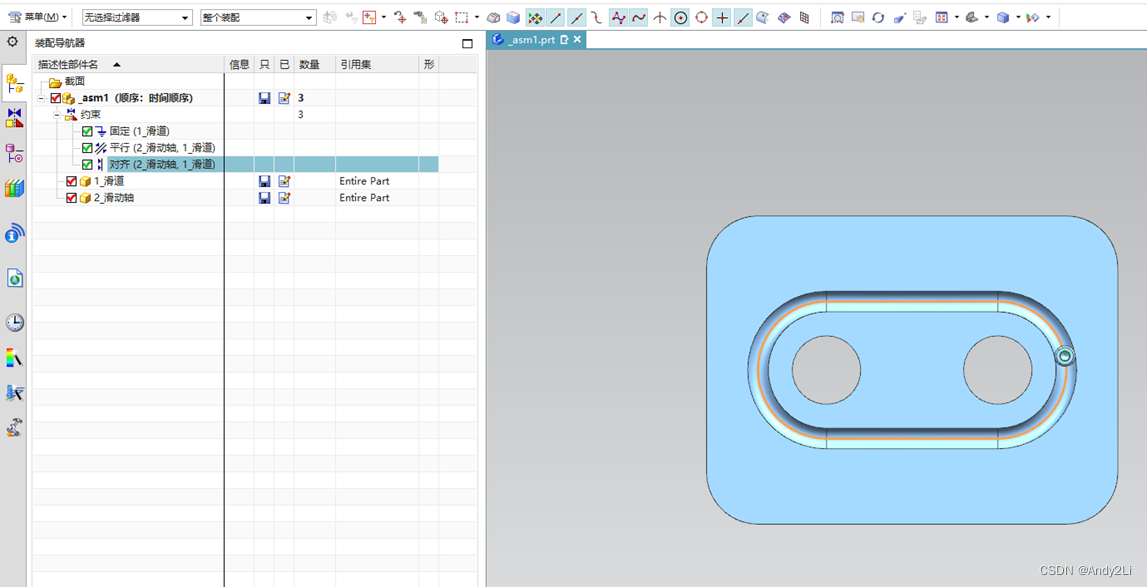

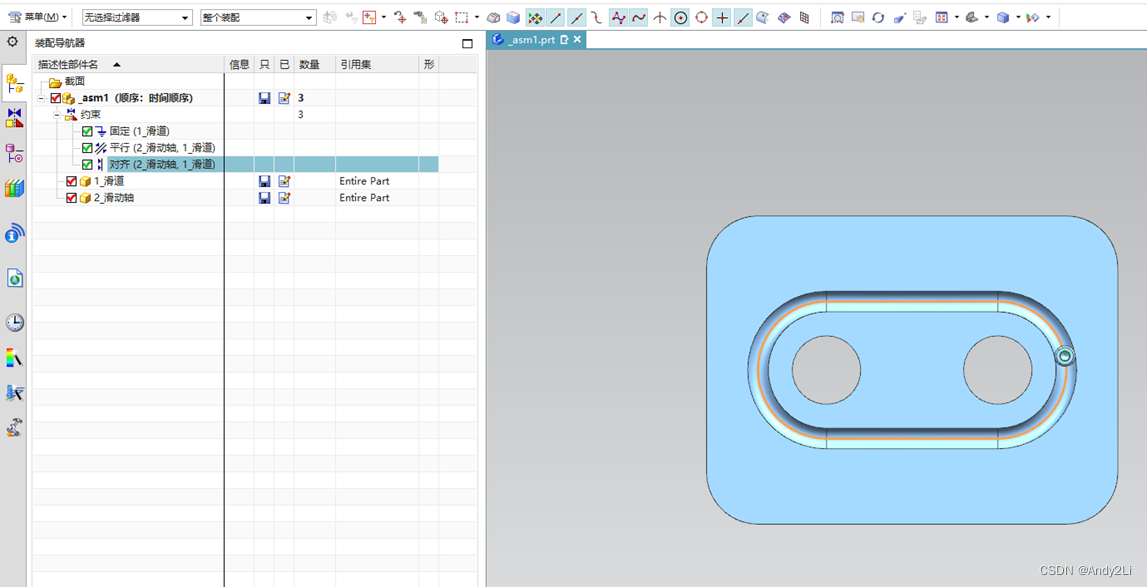

如果希望图中圆柱销沿着槽运动,直接约束面是困难的,我们可以画出圆弧的中心线和圆柱销的中心点,约束点在线上,进行移动

需要注意的是,我们在零件中画点和线的时候,在装配体默认加载模型引用集的时候是无法显示的

我们必须选择全部部件引用集,或者设置一个引用集包含需要的点或线,才能在装配体中显示

约束点在线上之后,我们就可以进行点在线上运动了

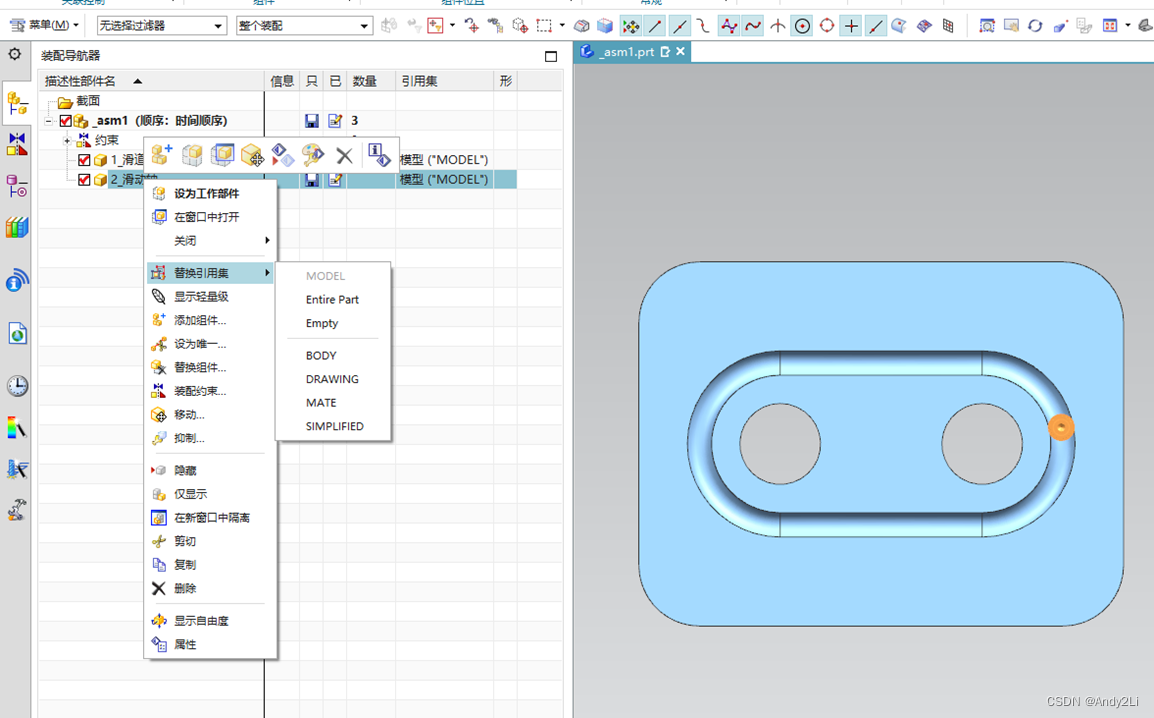

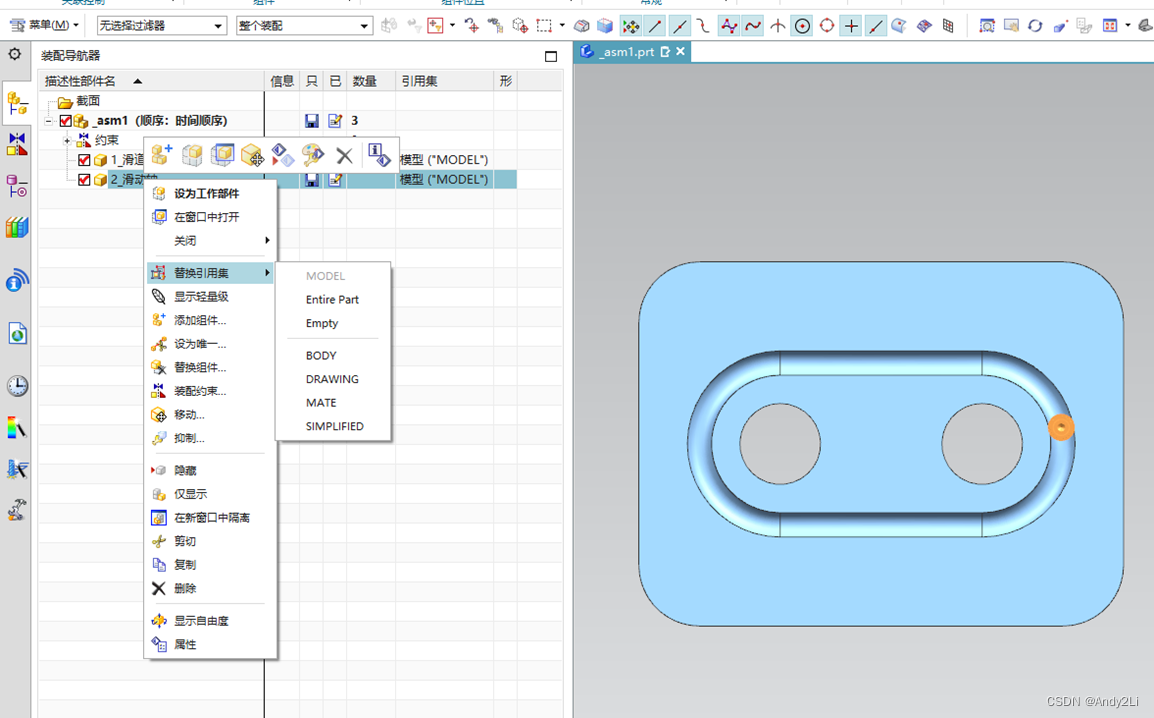

如果希望图中圆柱销沿着槽运动,直接约束面是困难的,我们可以画出圆弧的中心线和圆柱销的中心点,约束点在线上,进行移动

需要注意的是,我们在零件中画点和线的时候,在装配体默认加载模型引用集的时候是无法显示的

我们必须选择全部部件引用集,或者设置一个引用集包含需要的点或线,才能在装配体中显示

约束点在线上之后,我们就可以进行点在线上运动了